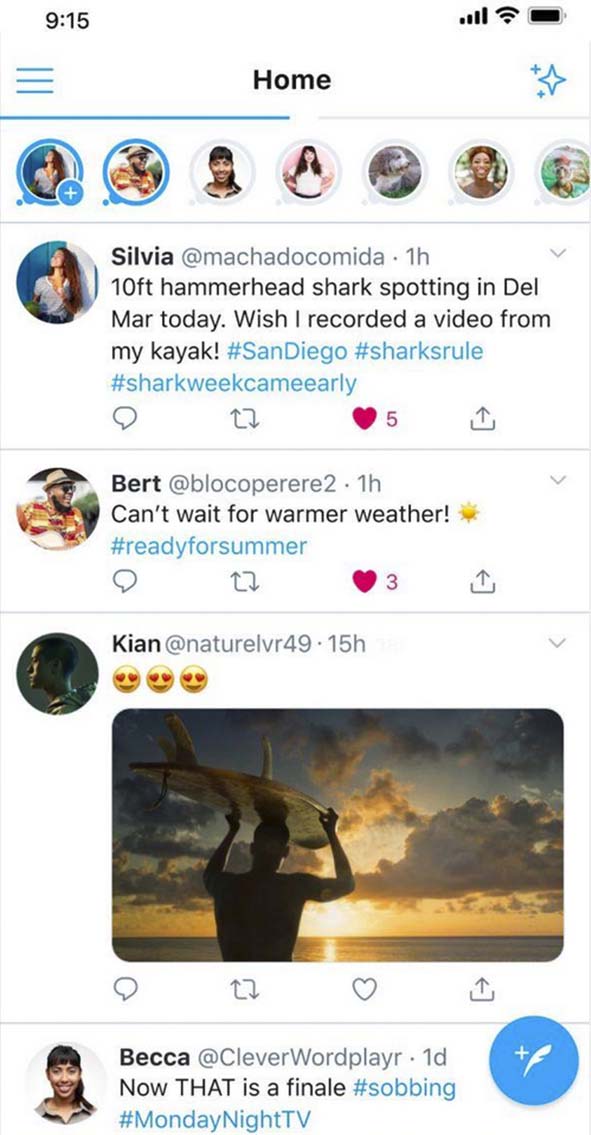

Twitter Hack & Tracking App online HPS

Erstellen Sie ein HPS-Konto, um das Passwort eines beliebigen Twitter-Kontos zu hacken. Sobald der Hack abgeschlossen ist, steht Ihnen eine breite Palette von Tools zur Verfügung, mit denen Sie die Aktivitäten des Zielbenutzers verfolgen und die versteckten Aktivitäten auf seinem Profil überwachen können.

Als erstes müssen Sie den Link zu dem Profil, das Sie hacken wollen, oder die dazugehörige Telefonnummer angeben:

Die App ermöglicht den Zugriff auf Korrespondenz, versteckte Postings, Benutzernamen, Kennwort und andere Daten des Zielprofils. Die Verfolgung der Aktivitäten erfolgt anonym und unbemerkt vom Kontoinhaber.

-

Verfolgung der Korrespondenz eines Benutzers einrichten

-

Alle Tweets und Flits überwachen und speichern

-

Verfolgen und Ausspähen der vom Benutzer durchgeführten Aktionen

-

Gesperrte Konten wiederherstellen und einen Inhalt speichern

-

Login und Passwort für die Kontoautorisierung knacken

Einfach zu benutzen

Das Konto-Hacking ist sehr benutzerfreundlich, und Sie benötigen keinerlei technische oder Hacking-Erfahrung, um mit dem Service zu arbeiten. Unsere Experten haben diese Arbeit für Sie erledigt, indem sie die Software entwickelt haben.

Flexibles System

Im Gegensatz zu anderen Methoden zum Hacken von Konten arbeitet HPS aus der Ferne vom Gerät des Benutzers aus. Sie müssen keine Spyware installieren und wissen nicht einmal, wie Ihre Zielperson auf ihr Konto zugreift.

100% sicher

Die Experten für Cybersicherheit und die Suche nach Schwachstellen haben eine möglichst flexible Lösung entwickelt. Das Online-Hacken von Twitter ist für Anfänger und fortgeschrittene Benutzer gleichermaßen zugänglich.

Leistung Geschwindigkeit

Hunderte von Optimierungen und Software-Updates haben HPS zum besten Twitter-Hacking-Tool auf dem Markt gemacht. Die große Erfahrung unserer Entwickler bedeutet, dass Sie innerhalb von 10 Minuten Zugang zu den Informationen haben, die Sie benötigen.

Ist es möglich, Twitter kostenlos zu hacken?

Sie sollten nicht erwarten, dass so komplexe Vorgänge wie das Hacken von Twitter kostenlos sind. Es gibt jedoch Optionen, die es Ihnen ermöglichen, dies zu tun, ohne Geld auszugeben. Die sicherste und seriöseste ist das HPS-App-Partnerprogramm: Nachdem Sie ein Konto registriert und sich für das Programm angemeldet haben, erhalten Sie einen eindeutigen Link, den Sie mit anderen Nutzern teilen können. Sie erhalten einen Prozentsatz für jeden Nutzer, der Ihrem Link folgt, ein Konto erstellt und für das HPS-Paket bezahlt. Sie können das Geld ausgeben, um für die Funktionalität der Anwendung zu bezahlen, oder es auf ein externes Konto überweisen.

Hacken Sie jedes Twitter-Profil ohne Zugriff auf das Zieltelefon

HPS-Benutzer erhalten Zugriff auf die vollständige Datenbank des gehackten Twitter-Kontos:

Die Software dupliziert die Datenbank im HPS Dashboard, einer Webschnittstelle, über die bis zu 5 verschiedene Konten gleichzeitig verfolgt werden können. Sie zeigt außerdem alle neuen Aktivitäten im Zielprofil in Echtzeit an.

Kontrolle über das Twitter einer anderen Person

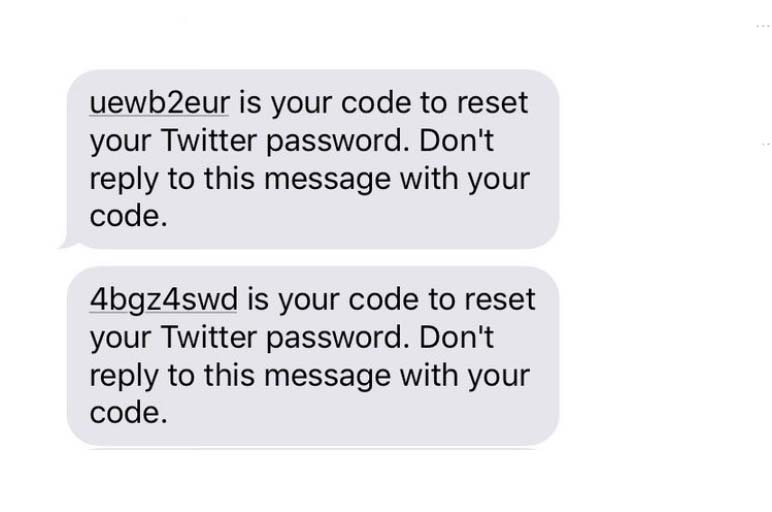

Das Twitter-Passwort einer anderen Person hacken

Die aktuellen Autorisierungsdaten können zusammen mit anderen sensiblen Kontodaten - Telefonnummer, E-Mail-Adresse, Informationen über autorisierte Geräte und eine Liste der gesperrten Benutzer - angezeigt und kopiert werden. Die App hilft bei Bedarf auch bei der Zwei-Faktor-Authentifizierung: Sie zeigt den geheimen Schlüssel oder den Verifizierungscode aus einer SMS an.

- Können Sie sich vorstellen, was passiert ist?

- Mein Ex hat einen furchtbaren Tweet über mich gepostet🤬.

- Was soll ich jetzt tun, wie kann ich es löschen?

- Sie müssen niemanden zwingen😂.

- Hacken Sie einfach ihr Twitter über HPS und löschen Sie, was Sie brauchen😎.

- Danke für den klugen Rat, das werde ich jetzt tun! 🙏🏽

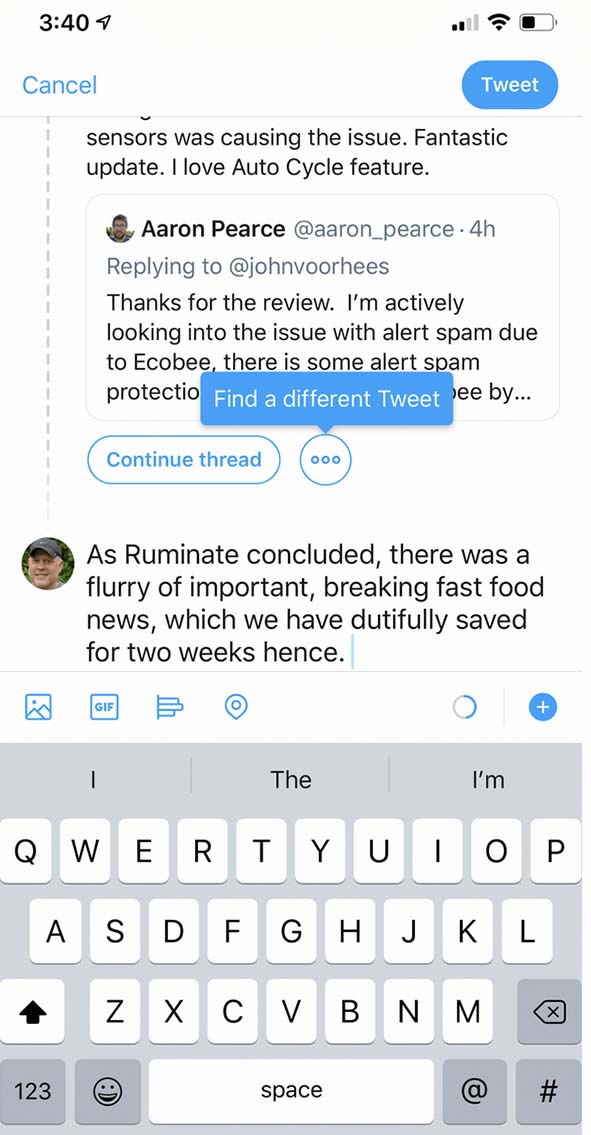

Tweets und Veröffentlichungen

Verfolgung der Veröffentlichungen des Kontos

Die Verfolgung von Veröffentlichungen funktioniert auf ähnliche Weise. Jeder veröffentlichte Inhalt wird für immer in der HPS-Datenbank gespeichert. Und wir sprechen hier nicht nur von Tweets, sondern auch von Flits: Anders als bei Twitter selbst, wo diese Beiträge nur 24 Stunden lang "leben", bleiben die Inhalte und ihre Betrachtungsstatistiken im Dashboard jederzeit für Sie einsehbar.

Zugangscodes abfangen

SMS auf dem Zielgerät lesen und verfolgen

Twitter-Nutzer können neue Tweets veröffentlichen, ohne auf das Internet zuzugreifen, denn das soziale Netzwerk verwendet die SMS-Technologie für die Datenübertragung. Diese Funktion eröffnet zusätzliche Möglichkeiten für Hacker: Die Software nutzt die Berechtigungen der kompromittierten App auf dem Gerät, um auf den SMS-Verlauf zuzugreifen und ihn in der Web-Oberfläche zu duplizieren.

Informationen zur Geolokalisierung und Bewegung

Ermitteln Sie den Standort einer Person über Twitter

Alle während der Verfolgung empfangenen Geodaten werden auf interaktiven Webkarten angezeigt. Die Anwendung überträgt den aktuellen Standort der im Konto autorisierten Geräte, zeigt die Standorte von Tweets und Flits an und speichert Informationen über die Bewegungen der Person. Bei Bedarf kann jeder Punkt auf der Karte als Koordinaten exportiert oder mit einem Klick auf Google Maps geöffnet werden.

Wie kann man ein Twitter-Konto unbemerkt vom Besitzer hacken?

Es gibt eine universelle Lösung für die Verfolgung von Twitter - die HPS-App. Da es sich um eine Webanwendung handelt, gibt es keine Systemanforderungen, ein Browser reicht aus, um die Software auszuführen. Sie ist also eine gleichermaßen effektive Möglichkeit, Twitter auf iPhone und Android zu hacken.

Mehr Funktionen für die Arbeit mit Twitter

-

Lesen Sie die Twitter-Korrespondenz von jemand anderem

- Im Dashboard wird der gesamte Nachrichtenverlauf des gehackten Kontos dupliziert: Textnachrichten, Fotos und Videos, die in Privat- und Gruppenchats gesendet wurden. Übrigens haben Sie mit HPS auch auf die Nachrichten Zugriff, die aus der angegriffenen Korrespondenz gelöscht wurden - nur Sie können alle bereits verfolgten Daten über die Softwareoberfläche löschen.

-

Aktivitätsverlauf und Überwachung neuer Aktivitäten

- Die Software verfolgt die Interaktionen der gefährdeten Person mit anderen Nutzern: Likes, Reposts, Beschwerden, Kommentare und Antworten. Die Aktivität ist der am stärksten genutzte und am häufigsten aktualisierte Bereich der App. Daher verfügt er über integrierte Navigationswerkzeuge: verschiedene Filter, Sortieroptionen, eine interne Suchmaschine und mehr.

-

Aufnahme von Live-Übertragungen und Wiederherstellung von Übertragungen von Periscope

- Nachdem das soziale Netzwerk angekündigt hatte, Periscope abzuschalten, wurde die HPS-App zur einzigen Möglichkeit, die Aufzeichnung vergangener Sendungen eines Nutzers zu verfolgen - wenn Sendungen mit einem kompromittierten Twitter-Konto verbunden sind, stellt die Software sie automatisch wieder her. Neue Live-Tweets werden ebenfalls verfolgt und, mit den entsprechenden Einstellungen, aufgezeichnet und in der HPS-Kontodatenbank gespeichert.

-

Kontoführung

- Benutzer erhalten die volle Kontrolle über das gehackte Konto und dessen Inhalt. Sie können Veröffentlichungen erstellen, bearbeiten oder löschen, an der Korrespondenz teilnehmen, Passwörter zurücksetzen, verknüpfte Telefonnummern oder E-Mails ändern und aktive Autorisierungssitzungen auf dem Konto verwalten. Das Konto selbst kann vorübergehend eingefroren oder deaktiviert werden.

-

Wiederherstellung eines gesperrten oder gelöschten Twitter-Kontos

- Die Architektur des sozialen Netzwerks sieht die Speicherung gelöschter Kontodaten in Form von Backups vor. Die einzigartige Technologie von HPS kann auf das Ziel-Backup zugreifen und ein gelöschtes Konto wiederherstellen, und zwar in Übereinstimmung mit den Richtlinien von Twitter. Das Sicherheitssystem von Twitter wird diesen Vorgang nicht als Manipulation erkennen.

-

Den Beitrag oder das Konto einer anderen Person sperren

- Als aktiver HPS-Kontoinhaber können Sie die Profile und Beiträge anderer Benutzer absichtlich blockieren. Alles, was Sie tun müssen, ist, einen Link zu dem Ziel anzugeben. Die Software greift dann auf eine umfangreiche Datenbank mit Konten unter Ihrer Kontrolle zurück, von der aus Hunderte von Beschwerden über die Veröffentlichung oder den Nutzer verschickt werden.

-

Twitter-Anzeigenkonto hacken

- Die Funktion ermöglicht die Nachverfolgung aller Daten, die auf die eine oder andere Weise mit den Werbeaktivitäten des gehackten Benutzers zusammenhängen: Statistiken über beworbene Tweets, Targeting-Einstellungen, Effektivität und Kosten von Kampagnen, verwendete Zahlungsmethoden. Das Web-Interface kann nur für das Tracking verwendet werden. Sie müssen sich bei Ihrem Twitter-Konto anmelden, um Ihre Werbekampagnen zu verwalten.

-

Verwendung von Software zum Knacken von Passwörtern

- Die billigste und bekannteste Methode, Twitter-Passwörter zu hacken, ist die Verwendung eines Passwort-Crackers. Allerdings verlieren solche Dinge jeden Tag an Effektivität, denn wenn Sie zum ersten Mal versuchen, ein Twitter-Passwort zu knacken, werden Sie wahrscheinlich für einige Minuten von Ihrer IP-Adresse blockiert. Das ideale und schnelle Tool, um Twitter zu hacken, ist daher HPS. Vertrauen Sie Ihre Zeit den Profis an!

Benutzer-Feedback

Lesen Sie auf der Seite Bewertungen, was unsere Kunden zu sagen haben

Ich nutze Twitter aktiv und diese Funktion hat meine Erfahrung auf die nächste Stufe gehoben. Die App hat mir die Möglichkeit gegeben, mich vollständig abzusichern. Ich habe gerade meine Tweet-Privatsphäre-Einstellungen geändert, um Shadowban zu vermeiden, nur für den Fall 👍.

Ich musste den Twitter-Account meiner Kollegin hacken, nachdem sie anfing, "Enthüllungen" zu posten, die meinen beruflichen Ruf bedrohten. Ehrlich gesagt, in Zeiten wie diesen halte ich das Hacken für einen absolut vertretbaren Schritt.

Meine Freunde und ich haben HPS benutzt, um uns einen kleinen Streich zu erlauben. Ein Freund von uns steht kurz vor seinem 40. Geburtstag und wir haben beschlossen, dass es unsere heilige Pflicht ist, seine alten Periscope-Übertragungen aus den Abgründen des Internets zu holen, von denen er wahrscheinlich hofft, sie nie zu sehen. Meine Herren, wir geben Ihnen die Höchstnote für den Erfolg. So wütend haben wir das Geburtstagskind schon lange nicht mehr gesehen, nicht mehr seit seiner dreißigsten Geburtstagsparty

Tolles Programm. Mein Twitter-Konto wurde gesperrt, weil ich die unpopuläre Wahrheit über die Pandemie und alles, was in letzter Zeit passiert ist, gesagt habe. HPS wurde mir von einem Bekannten empfohlen; er benutzte das Programm, um ein gelöschtes Konto wiederherzustellen. Wie sich herausstellte, eignet es sich auch zur Entsperrung! Ich habe besonders lange gewartet, bevor ich die Rezension geschrieben habe.

Ich bin absolut nicht dafür, Konten, Korrespondenz und andere Dinge zu hacken, aber ich finde diese App für eine wichtige Funktion äußerst nützlich - sie speichert Flits. Ich habe HPS so konfiguriert, dass es die Flits derjenigen speichert, die ich abonniert habe, und jetzt habe ich eine riesige Beweisbasis, von der meine Gegner nicht einmal wissen.

Der zuverlässigste und sicherste Weg, die Twitter-Korrespondenz zu hacken! Glauben Sie mir, ich habe schon andere ausprobiert. Ich werde meine Erfahrungen nicht im Detail beschreiben, sondern nur sagen, dass die App noch nie versagt hat und ich die Korrespondenz von 4 Personen von einem Konto aus verfolge! Mir gefällt, dass die App Benachrichtigungen senden kann, das macht die Verfolgung viel einfacher. Ich empfehle die App jedem, der ernsthaft darüber nachdenkt, sich zu hacken.

Häufig gestellte Fragen

Antworten auf Fragen, die bei der Arbeit mit der Software auftreten können.

- Wie schnell speichert die App veröffentlichte Flits? Wird der Flit gespeichert, wenn der Besitzer des Zielkontos ihn eine Minute nach der Veröffentlichung löscht?

- Die App braucht nur einen Bruchteil einer Sekunde, um einen veröffentlichten Flit zu speichern. Einmal gespeichert, können die Daten nicht mehr aus dem Dashboard verschwinden, nur Sie können sie löschen.

- Kann die App den Zugriff auf die Datenbank des Zielbenutzers in Periscope ermöglichen?

- Die Software dupliziert automatisch die Datenbank des Periscope-Kontos in der Weboberfläche, wenn die gehackte Person die Plattform zuvor genutzt hat.

- Kann ich die Kommentare der gehackten Person unter den Beiträgen eines anderen Benutzers verfolgen, wenn diese Beiträge durch die Datenschutzeinstellungen eines anderen Benutzers eingeschränkt sind?

- HPS-Benutzer können alle Aktivitäten auf gehackten Konten verfolgen. Einfach ausgedrückt: Sie können alle Inhalte sehen, die der Kontoinhaber sehen kann.

- Werde ich die Beiträge und Kommentare des Zielkontos bearbeiten können?

- Die HPS-Technologie gibt Ihnen die volle Kontrolle über alle Aktivitäten auf dem Zielkonto.

- Ist die App in der Lage, die Sperrung von Konten aufzuheben, die dauerhaft gesperrt wurden?

- Die Funktionalität der App reicht aus, um jedes Twitter-Konto zu entsperren, unabhängig von der ursprünglichen Sperrfrist.

Die Software funktioniert auf allen mobilen Plattformen und Netzwerken weltweit.